Identification mobile sécurisée multi-applications.

01

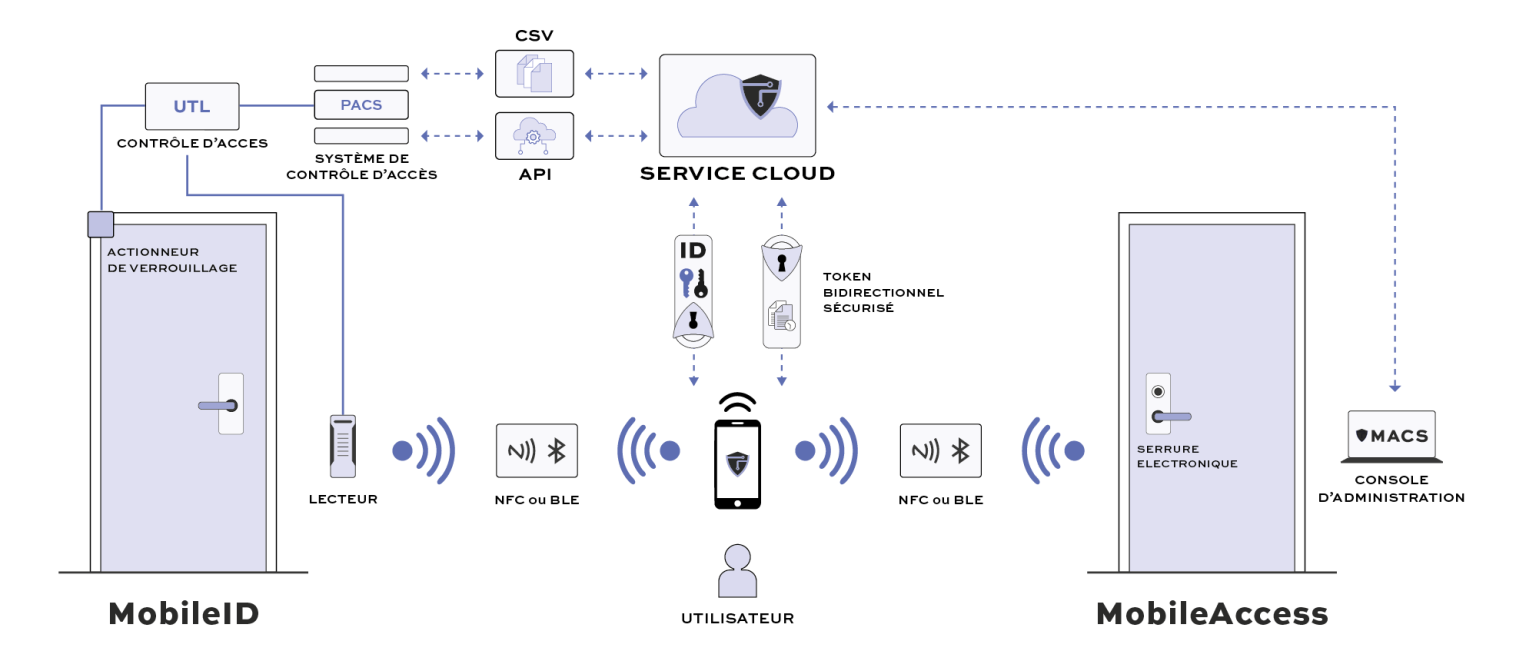

La plateforme d’accès MACS est une solution sécurisée de bout-en-bout permettant d’assurer une identification mobile sur diverses ressources matérielles exploitées dans différents cas d’usage.

02

Elle repose sur un protocole hautement sécurisé de token bi-directionnel permettant un fonctionnement aussi bien en temps réel que totalement off-line pour des opérations autonomes.

03

MACS permet de partager des identifiants mobiles avec n’importe quel usager afin qu’il puisse accéder à des portes, des armoires ou d’autres ressources à l’aide d’un téléphone portable.

Une plateforme unique

Un double service

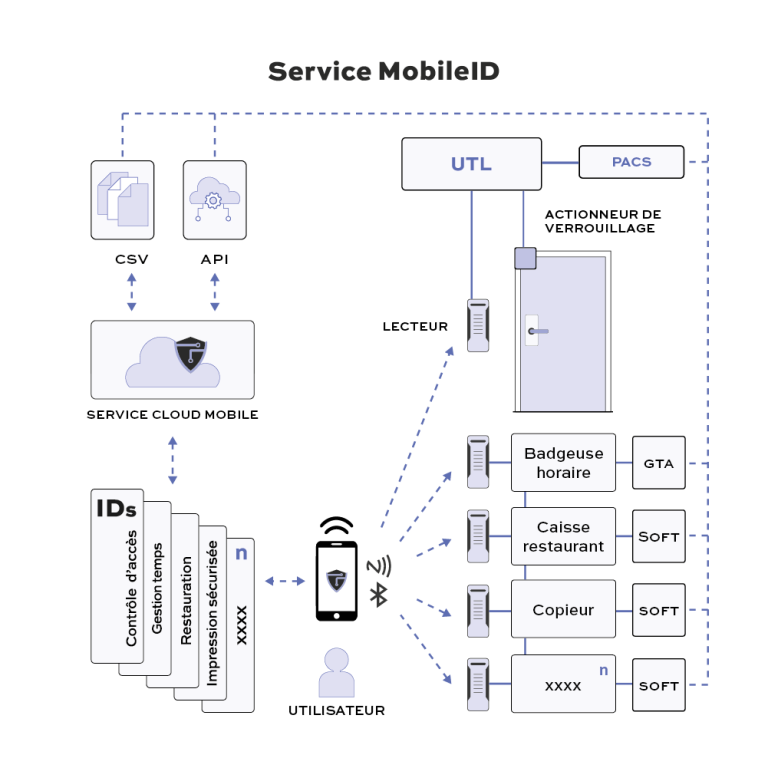

Service MobileID

Multi-identifiants numériques, instantanés et maîtrisés

MACS MobileID permet une identification mobile simple et automatique sur de multiples solutions. De multiples identifiants peuvent être utilisés pour un même utilisateur.

MobileID est un système indépendant qui fonctionne en parallèle ou en remplacement des badges RFID ou autres technologies d’identification déployées.

Avec une détection automatique de l’usage concerné par le lecteur, MACS assure un fonctionnement multi-applications et multi-identifiants simple et efficace. Le service peut être connecté aisément à n’importe lequel des systèmes existants ou nouveaux.

MobileID fonctionne sur une large gamme de ressources lecteurs adaptés à l’usage attendu : contrôle d’accès, gestion de temps, restauration, impressions sécurisées, recharge EV, automates, chariots élévateurs, armoires de distribution, etc.

FONCTIONNEMENT

Les identifiants mobiles sont utilisés comme alternative aux badges physiques notamment dans le cas du contrôle d’accès physique (PACS) mais aussi dans toute autre application utilisant une identification par badge.

Les identifiants peuvent être générés dans la plateforme web MobileID ou transmis par échange de fichiers ou lien dynamique API.

Le service cloud transfère ces identifiants encapsulés dans un token sécurisé (AES-128 et SHA1/2) vers le ou les smartphones des usagers (possibilité de limiter à un appareil mobile) via un canal sécurisé avec clé de chiffrement publique (RSA-2048) et une authentification TLS.

Les usagers peuvent s’identifier auprès des lecteurs en utilisant une liaison NFC et/ou Bluetooth de leur smartphone.

Le bon numéro identifiant correspondant à l’application du lecteur est transmis automatiquement à ce dernier.

L’identifiant est ensuite transmis par le lecteur au système de gestion via son interface de communication standard.

La taille de l’identifiant est totalement paramétrable.

La gestion des identifiants est dynamique. Ils peuvent être révoqués à tout moment.

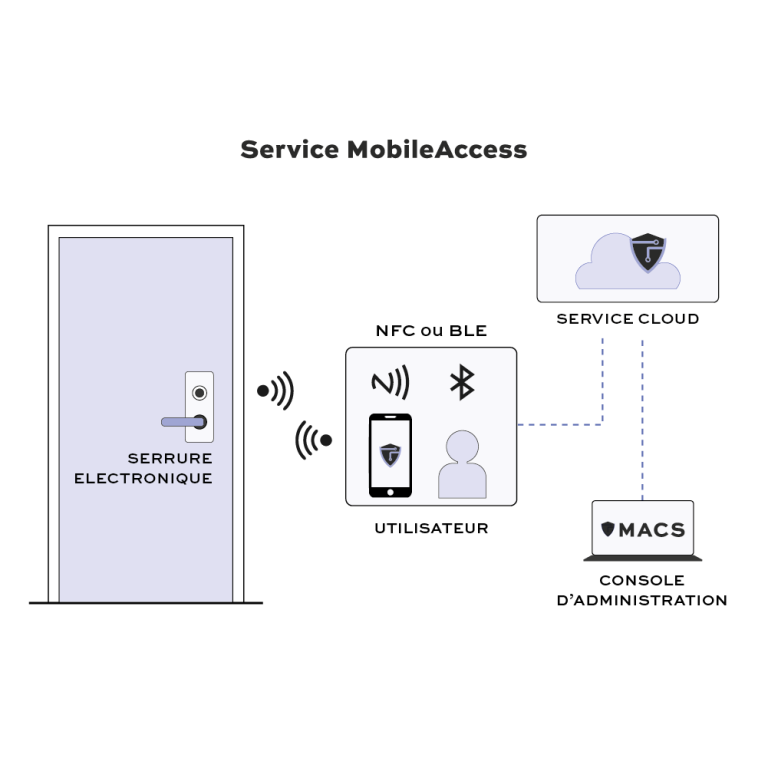

Service MobileAccess

Pilotez vos accès avec votre smartphone

MACS MobileAccess est une solution complète de contrôle d’accès via smartphone. Hébergée sur le cloud, elle profite de la puissance et de la connectivité de votre smartphone pour alléger toute l’infrastructure complexe et coûteuse d’un système de contrôle d’accès.

Ces tokens garantissent la sécurité des transactions et assurent un échange bidirectionnel permettant la remontée automatique des historiques de passage, informations techniques (ex. : état de batterie), blacklistes …

MobileAccess prend en charge directement des ressources matérielles multimarques telles que des serrures électroniques ou des contrôleurs de portes.

Le service cloud génère des tokens sécurisés, qui transitent via votre smartphone à destination des ressources matérielles. Fonctionnement autonome, les matériels n’ont pas besoin d’être raccordés à un réseau ou bus de données centralisé vers un serveur et logiciel de gestion.

- Haute disponibilité même sur des accès isolés dans le réseau

- Faibles coûts d’installation et d’exploitation

- Infrastructure et installation simplifiées

- Haute évolutivité au fur et à mesure des besoins

- Compatible avec une large gamme produits multimarques

- Permet le contrôle d’accès à tout type de portes, casiers, consignes, baies, etc.

FONCTIONNEMENT

Les identifiants mobiles sont utilisés comme alternative aux badges physiques utilisés dans le cas du contrôle d’accès physique (PACS).

Les identifiants peuvent être générés dans la plateforme web MobileAccess ou transmis par échange de fichiers ou lien dynamique API.

Le service cloud transfère ces identifiants encapsulés dans un token sécurisé (AES-128 et SHA1/2) vers le ou les smartphones des usagers (possibilité de limiter à un appareil mobile) via un canal sécurisé avec clé de chiffrement publique (RSA-2048) et une authentification TLS.

Un token est généré pour la combinaison d’un utilisateur / un smartphone / une ressource de verrouillage.

Après un challenge de chiffrement, il est transmis à la ressource de verrouillage via NFC ou Bluetooth. La ressource ou serrure, assure le déchiffrement des données et en contrôle la validité. Elle prend alors la décision de déverrouillage ou non en fonction des droits d’accès reçus.

La serrure historise la transaction et la retourne dans le token qui sera automatiquement transmis au service cloud pour son archivage et sa consultation.

La sécurité de bout en bout est garantie pour les appareils mobiles via un ensemble d’éléments sécurisés, éprouvés et évalués par des audits formels.

Application mobile unique

- Une même application pour l’identification mobile et le contrôle d’accès mobile

- Compatible iOS et Android, indépendante de l’environnement hardware du téléphone

- Fonctionne en mode ‘Wallet’ mais indépendamment de ces services coûteux

- Compatible avec les technologies NFC et Bluetooth Low Energy

- Mode télécommande possible

Système ouvert intégrable

- Gestion multi-clients, multi-sites, multi-applications et multi-identifiants

- Détecte automatiquement l’application du lecteur et transmet l’ID correspondant à cet usage

- Compatible avec tous types de systèmes

- Interfaçage avec tout système tiers via API ou échange de fichiers plats (CSV)

- SDK pour intégration dans une application mobile existante

Sécurité de bout en bout

- Transmission des données chiffrées via Token breveté hautement sécurisé

- Fonctionne dans des zones reculées même sans couverture réseau mobile ou WI-FI

- Echanges bidirectionnels permettant la remontée d’informations techniques et la traçabilité des accès

- Le déverrouillage biométrique du smartphone contribue à garantir l’identité de l’utilisateur.

Demande de renseignement